En esencia, la inteligencia sobre amenazas cibernéticas (CTI) se refiere a la recopilación y el análisis de datos, cuyos resultados son utilizados por los equipos de seguridad para determinar qué acciones son necesarias para ayudar a prevenir, detectar y responder a las amenazas cibernéticas.

CTI proporciona a las operaciones de seguridad información un mecanismo de procesos establecidos claves para una postura proactiva de ciberseguridad.

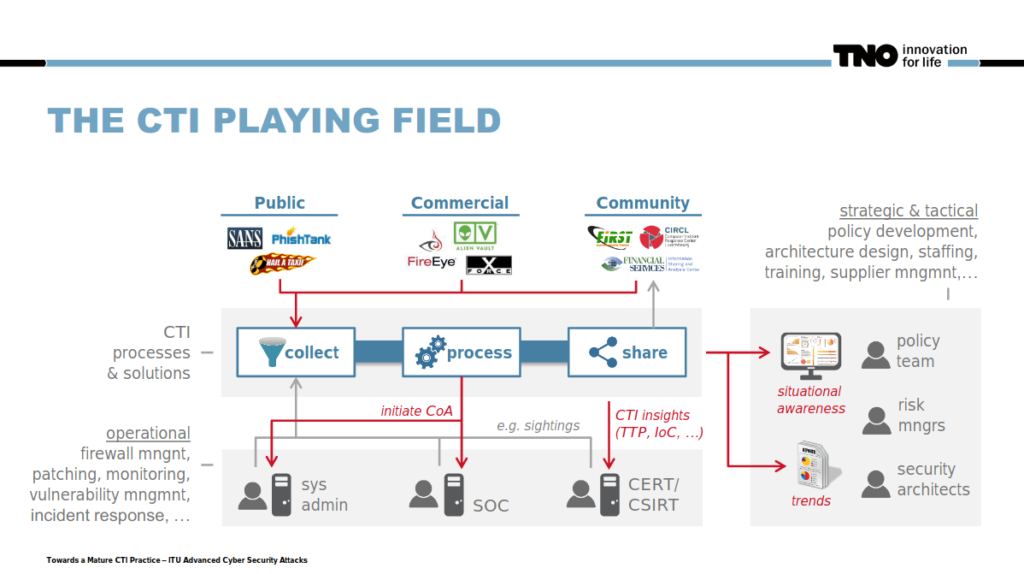

Esta diapositiva de “ CTI – Ataques avanzados de seguridad cibernética de UIT” de Richard Kerkdijk ilustra la relación entre las diferentes formas de CTI y los elementos clave de seguridad de una organización.

Aprovechando OSINT para CTI “Ataques Avanzados de Seguridad Cibernetica de UIT”

Hay muchas fuentes diferentes de información disponible públicamente que se pueden compilar y analizar con el fin de generar inteligencia sobre amenazas. La información obtenida de la recopilación de Open Source Intelligence (OSINT) puede ayudar a las organizaciones a identificar áreas potenciales de riesgo.

Por ejemplo, algunas organizaciones pueden recopilar OSINT en sus propias direcciones de correo electrónico, ip u otros indicadores en sus sistemas conectados a Internet. Los hallazgos podrían usarse para generar inteligencia sobre amenazas e identificar posibles objetivos de alto rango para ataques de phishing. Encontrar direcciones de correo electrónico en pastes, darkweb, bases de datos o herramientas de recopilación de datos. Una vez que se han identificado los objetivos, el equipo de seguridad puede tomar mejor las medidas de prevención o planificar una respuesta de Ciberseguridad.

Investigación de amenazas con OSINT

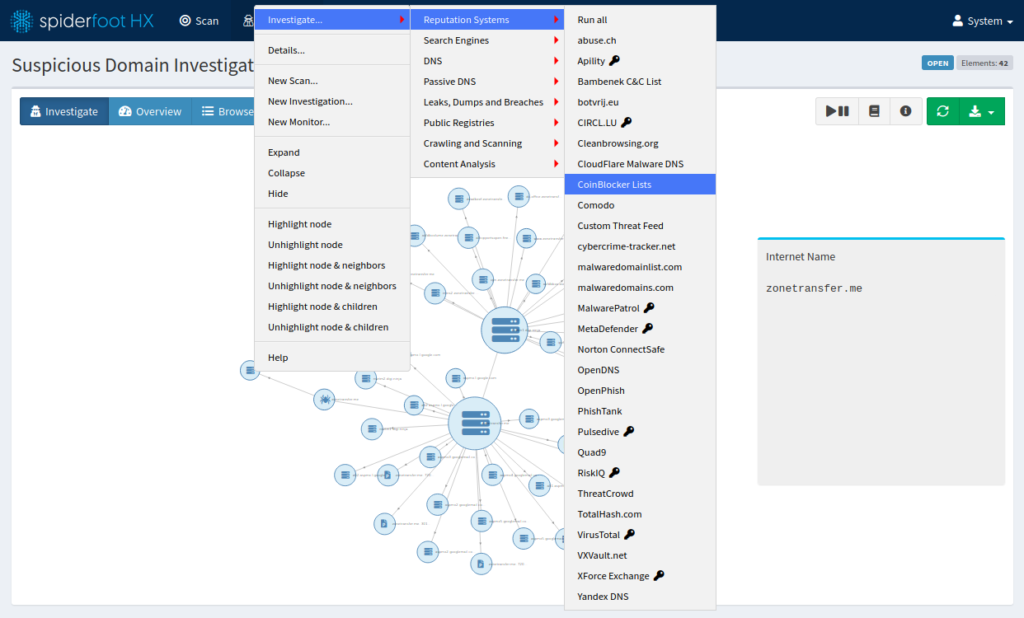

Los profesionales de la seguridad también pueden usar OSINT para las investigaciones a fin de obtener una mejor visibilidad de las amenazas que pueden enfrentar su organización. Por ejemplo, SpiderFoot se puede utilizar para escanear múltiples fuentes OSINT en busca de información sobre una dirección IP sospechosa , correos electrónicos de phishing u otra actividad relacionada.

OSINT también se puede aprovechar contra amenazas persistentes avanzadas (APT). Al correlacionar el OSINT recopilado con las direcciones IP, las direcciones de correo electrónico y otros indicadores en sus sistemas conectados a Internet, los equipos de seguridad pueden contextualizar la actividad sospechosa para una investigación más profunda y un conocimiento de la situación. El análisis OSINT también puede proporcionar a las operaciones de seguridad pistas sobre los métodos de ataque APT y ayudarlos a reconstruir las actividades potencialmente maliciosas.

SpiderFoot HX le permite investigar entidades a través de una interfaz gráfica intuitiva. Consultar fuentes de datos OSINT no requiere conocimiento de su esquema API.

Valor de la automatización

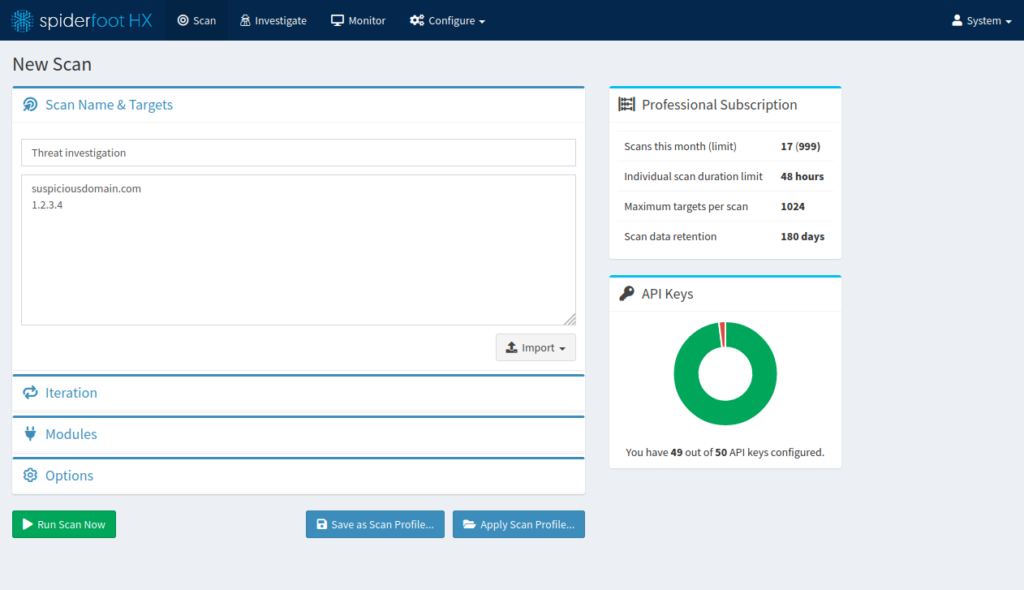

La recopilación, clasificación y análisis de OSINT puede convertirse fácilmente en una tarea abrumadora, especialmente para organizaciones más grandes donde puede haber muchos miles de puntos de datos para revisar. Con las plataformas OSINT automatizadas, el personal de seguridad puede optimizar muchos procesos que serían increíblemente cansado o abrumador de realizar manualmente. El tiempo dedicado a recopilar e investigar información sobre direcciones IP, dominios, correos electrónicos y otra información disponible públicamente sospechosos se puede reducir en gran medida con la automatización. Además, las herramientas automatizadas a menudo brindan a los usuarios la capacidad de realizar múltiples tareas desde la misma interfaz, incluida la visualización.

Ejecución de un análisis automático en SpiderFoot HX contra un conjunto de objetivos.

SpiderFoot permite a los usuarios recopilar OSINT de múltiples fuentes, ordenar los datos e investigar los hallazgos desde una sola plataforma y también puede proporcionar a los usuarios monitoreo continuo y notificación instantánea, lo que permite que las operaciones de seguridad detecten nuevas exposiciones a medida que surgen.

Fuente: https://www.spiderfoot.net/